Как вылечить файл от вируса онлайн. Как вылечить файл от вируса? Самые новые модификации

Заражение при посещении сайтов с мобильных устройств

Некоторые сайты в Интернете взломаны злоумышленниками, нацелившимися на пользователей мобильных устройств. Посетив такой сайт с компьютера, вы попадете на безобидный интернет-ресурс, а вот зайдя на него со смартфона, вы будете тайно перенаправлены на сайт с неприятным «сюрпризом» . С помощью взломанных сайтов злоумышленники могут распространять различные вредоносные программы, самыми «популярными» из которых являются различные модификации . Потери жертвы зависят от того, троянец какого семейства внедрится в мобильное ваше устройство, - т. е. от его вредоносного заряда. Подробности об этом явлении читайте в нашей новости .

Вниманию пользователей мобильных устройств!

Установите на мобильное устройство антивирус Dr.Web для Android с компонентом URL-фильтр . Облачный фильтр ограничит доступ к нерекомендуемым и потенциально опасным сайтам по нескольким категориям - это особенно актуально для защиты ваших детей от нежелательного интернет-контента.

URL-фильтр присутствует только в полнофункциональной версии Dr.Web для Android (его нет в Dr.Web для Android Light ). Для покупателей Dr.Web Security Space и Антивируса Dr.Web использование Dr.Web для Android - бесплатно .

Вниманию пользователей ПК и портативных компьютеров!

Установите Dr.Web Link Checker

Это бесплатные расширения для проверки интернет-страниц и файлов, скачиваемых из Интернета. Установите расширение к вашему браузеру и путешествуйте по Всемирной паутине, не опасаясь вирусной атаки!

Скачайте Dr.Web Link Checker бесплатно для

| Opera |

С помощью онлайн-сканера файлов Dr.Web Вы можете бесплатно проверить вызывающие у Вас подозрение файлы на наличие в них вирусов и вредоносных программ.

Вы отправляете свои файлы при помощи Вашего браузера, они загружаются на наш сервер, проверяются самой последней версией Dr.Web с полным набором дополнений вирусной базы, и Вы получаете результат проверки.

Как просканировать файл или несколько файлов Антивирусом Dr.Web онлайн?

- Чтобы проверить 1 файл: нажмите на кнопку «Обзор..» и выберите файл, вызывающий подозрение. Нажмите кнопку «Проверить», чтобы начать сканирование.

- Максимальный размер файла - 10 Мб.

- Чтобы проверить несколько файлов: поместите файлы в архив (формата WinZip, WinRar или ARJ) и загрузите этот архив, нажав на кнопку «Обзор.» и после на кнопку «Проверить». Протокол проверки будет включать в себя отчет по каждому файлу в архиве.

ВАЖНО! Антивирусный сканер Dr.Web поможет Вам определить, инфицирован или нет файл (файлы), предоставленный Вами на проверку, но не ответит Вам на вопрос, инфицирован ли Ваш компьютер. Для полной проверки жестких дисков и системной памяти используйте нашу бесплатную лечащую утилиту CureIt! .

Вы также можете провести проверку локальной сети с помощью централизованно управляемой сетевой утилиты Dr.Web CureNet!

Прислать подозрительный файл

Современные антивирусы уже научились блокировать autorun.inf, который запускает вирус при открытии флешки.

По сети и от флешки к флешке довольно давно разгуливает новый тип вирусов одного семейства, попросту — очередные трояны. Заражение ими можно сразу обнаружить невооруженным взглядом без всяких антивирусов, главный признак — это все папки на флешке превратились в ярлыки

.

Если на флешке очень важные файлы, первым делом Вы броситесь открывать все папки (ярлыки) по очереди, чтобы удостовериться в наличии файлов — вот это делать, совсем не стоит!

Проблема в том, что в этих ярлыках записано по две команды, первая — запуск и установка вируса в ПК, вторая — открытие Вашей драгоценной папки.

Чистить флешку от таких вирусов будем пошагово.

Шаг 1. Отобразить скрытые файлы и папки.

Если у Вас Windows XP, то проходим путь: «Пуск-Мой компьютер-Меню Сервис-Свойства папки-Вкладка вид»:

На вкладке «Вид» отыскиваем два параметра и выполняем:

- Скрывать защищенные системные файлы (рекомендуется) — снимаем галочку

- Показывать скрытые файлы и папки — устанавливаем переключатель.

Если у Вас Windows 7, нужно пройти немного другой путь: «Пуск-Панель Управления-Оформление и персонализация-Параментры папок-Вкладка Вид».

Вам нужны такие же параметры и их нужно включить аналогичным образом. Теперь Ваши папки на флешке будет видно, но они будут прозрачными.

Шаг 2. Очистка флешки от вирусов.

Зараженная флешка выглядит так, как показано на рисунке ниже:

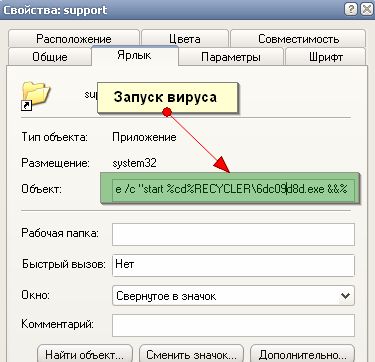

Чтобы не удалять все файлы с флешки, можно посмотреть, что запускает любой из ярлыков (обычно они запускают один и тот же файл на той же флешке). Для этого нужно посмотреть свойства ярлыка, там Вы найдете двойной запуск — первый открывает Вашу папку, а второй — запускает вирус:

Нас интересует строка «Объект». Она довольно длинная, но в ней легко найти путь к вирусу, чаще всего это что-то типа 118920.exe в папке Recycle на самой флешке. В моем случае, строка двойного запуска выглядела так:

%windir%\system32\cmd.exe /c “start %cd%RECYCLER\6dc09d8d.exe &&%windir%\explorer.exe %cd%support

Вот тот самый путь: RECYCLER\6dc09d8d.exe

— папка на флешке и вирус в ней.

Удаляем его вместе с папкой — теперь клик по ярлыку не опасен (если вы до этого не успели его запустить

).

Шаг 3. Восстановление прежнего вида папок.

1. Удаляем все ярлыки наших папок — они не нужны.

2. Папки у нас прозрачные — это значит, что вирус загрузчик пометил их системными и скрытыми. Просто так эти атрибуты Вам не отключить, поэтому нужно воспользоваться сбросом атрибутов через командную строку.

Для этого есть 2 пути:

Открываем «Пуск»-Пункт «Выполнить»-Вводим команду CMD-нажимаем ENTER. Откроется черное окно командной строки в ней нужно ввести такие команды:

- cd /d f:\ нажать ENTER, где f:\ — это буква нашей флешки (может отличатся от примера)

- attrib -s -h /d /s нажать ENTER — эта команда сбросит атрибуты и папки станут видимыми.

1. Создать текстовый файл на флешки.

2. Записать команду attrib -s -h /d /s в него, переименовать файл в 1.bat и запустить его.

3. В случае, когда у Вас не получается создать такой файл — Вы можете скачать мой: .

Если файлов много, то возможно потребуется время на выполнение команды, иногда до 10 минут!

4. После этого, можно вернутся к первому шагу и восстановить прежний вид папок, то есть, скрыть системные скрытые файлы.

Как проверить является ли Ваш ПК переносчиком вируса?

Если у Вас есть подозрение, что именно Ваш ПК разносит этот вирус по флешкам, можно просмотреть список процессов в диспетчере задач. Для этого нажмите CTRL+ALT+DEL и поищите процесс с названием похожим на FS..USB…, вместо точек — какие либо буквы или цифры.

Источник данного процесса не удаляется ни AviraAntivir, ни DrWeb CureIT, ни Kaspersky Removal Tool.

Я лично удалил его F-Secure пробной версией, а прячется он в виде драйвера и отыскать его можно с помощью утилиты Autoruns.

Если Вы удаляете вирус с флешки, а папки становятся ярлыками снова?

Скажу сразу, у меня такой ситуации не было. Как лечить точно — я не знаю. Выходов из ситуации я вижу три:

- сносим Windows (1,5-2 часа, самый быстрый способ);

- устанавливаем F-Security, Kaspersky, Dr.Web (пробные версии) по очереди и штудируем компьютер «полными проверками» пока не найдём вирус (часа 3-4 обычно, зависит от мощности ПК и количества файлов);

- записываем DrWeb LiveCD на диск или флешку, загружаемся с него и штудируем компьютер.

- F-Secure Online Scanner (попросит запустить модуль Java, нужно согласиться)

Можете скачать пробные версии этих антивирусов на 1 месяц, обновить им базы и проверить ПК с помощью них.

Вроде бы все, обращайтесь — всегда отвечу, иногда с задержкой.

«Могу добавить что есть и такие вирусы как Sality (Sector XX – где ХХ цифры вроде 05, 15, 11, 12 это модификации, кто их создаёт непонятно) портит исполняемые exe файлы… с такими вирусам изобрёл свой способ борьбы с использованием всё того же Dr.Web CureIt! имея на руках WinXPE система записанная на 700 метровую CD-R… подгрузка системы с диска и использование не памяти жесткого, а оперативной.

Работает отлично. Диск вставил загрузку с диска включил, сунул флешку с предварительно записаным “СВЕЖИМ” CureIt!… и вуаля.. прогнал весь жёсткий на наличие гадости. что самое интересное во время данного процесса как и с Life CD от Веба вирусы “спят” т.е. система не загружена, да и как то удобней с оперативной.

Если на компьютере появилось текстовое сообщение, в котором написано, что ваши файлы зашифрованы, то не спешите паниковать. Какие симптомы шифрования файлов? Привычное расширение меняется на *.vault, *.xtbl, *[email protected]_XO101 и т.д. Открыть файлы нельзя – требуется ключ, который можно приобрести, отправив письмо на указанный в сообщении адрес.

Откуда у Вас зашифрованные файлы?

Компьютер подхватил вирус, который закрыл доступ к информации. Часто антивирусы их пропускают, потому что в основе этой программы обычно лежит какая-нибудь безобидная бесплатная утилита шифрования. Сам вирус вы удалите достаточно быстро, но с расшифровкой информации могут возникнуть серьезные проблемы.

Техническая поддержка Лаборатории Касперского, Dr.Web и других известных компаний, занимающихся разработкой антивирусного ПО, в ответ на просьбы пользователей расшифровать данные сообщает, что сделать это за приемлемое время невозможно. Есть несколько программ, которые могут подобрать код, но они умеют работать только с изученными ранее вирусами. Если же вы столкнулись с новой модификацией, то шансов на восстановление доступа к информации чрезвычайно мало.

Как вирус-шифровальщик попадает на компьютер?

В 90% случаев пользователи сами активируют вирус на компьютере , открывая неизвестные письма. После на e-mail приходит послание с провокационной темой – «Повестка в суд», «Задолженность по кредиту», «Уведомление из налоговой инспекции» и т.д. Внутри фейкового письма есть вложение, после скачивания которого шифровальщик попадает на компьютер и начинает постепенно закрывать доступ к файлам.

Шифрование не происходит моментально, поэтому у пользователей есть время, чтобы удалить вирус до того, как будет зашифрована вся информация. Уничтожить вредоносный скрипт можно с помощью чистящих утилит Dr.Web CureIt, Kaspersky Internet Security и Malwarebytes Antimalware.

Способы восстановления файлов

Если на компьютере была включена защита системы, то даже после действия вируса-шифровальщика есть шансы вернуть файлы в нормальное состояние, используя теневые копии файлов. Шифровальщики обычно стараются их удалить, но иногда им не удается это сделать из-за отсутствия полномочий администратора.

Восстановление предыдущей версии:

Чтобы предыдущие версии сохранялись, нужно включить защиту системы.

Важно: защита системы должна быть включена до появления шифровальщика, после это уже не поможет.

- Откройте свойства «Компьютера».

- В меню слева выберите «Защита системы».

- Выделите диск C и нажмите «Настроить».

- Выберите восстановление параметров и предыдущих версий файлов. Примените изменения, нажав «Ок».

Если вы предприняли эти меры до появления вируса, зашифровывающего файлы, то после очистки компьютер от вредоносного кода у вас будут хорошие шансы на восстановление информации.

Использование специальных утилит

Лаборатория Касперского подготовила несколько утилит, помогающих открыть зашифрованные файлы после удаления вируса. Первый дешифратор, который стоит попробовать применить – Kaspersky RectorDecryptor .

- Загрузите программу с официального сайта Лаборатории Касперского.

- После запустите утилиту и нажмите «Начать проверку». Укажите путь к любому зашифрованному файлу.

Если вредоносная программа не изменила расширение у файлов, то для расшифровки необходимо собрать их в отдельную папку. Если утилита RectorDecryptor, загрузите с официального сайта Касперского еще две программы – XoristDecryptor и RakhniDecryptor.

Последняя утилита от Лаборатории Касперского называется Ransomware Decryptor. Она помогает расшифровать файлы после вируса CoinVault, который пока не очень распространен в Рунете, но скоро может заменить другие трояны.

Разархивируйте и запишите её на CD или DVD, можно записать и на флешку, если производителем предусмотрен режим защиты данных от изменений (только чтение). Иначе активный вирус повредит утилиту ещё до запуска. Сделайте полную проверку зараженного компьютера в режиме Safe Mode, затем в нормальном.

Этот способ может не сработать, если в сигнатурх продуктов DrWeb нет данной модификации зловреда, заразившего Ваш компьютер. Отправьте несколько зараженных файлов аналитикам Dr. Web.* и в течении суток CureIT! "научат" лечить вирус, утилиту придется скачать заново на заведомо "здоровом" компьютере.

2) Этот способ подразумевает наличие "здорового" компьютера, на котором установлен антивирус Dr. Web или Касперского, делаищие упор на сигнатурный детект, что позволяет наиболее эффективно бороться с классическими вирусами. Для борьбы необходимо наличие наиболее свежих антивирусных баз. Необходимо жёсткий диск (HDD) "зараженного" компьютера подключить к чистой машине и провести полную проверку. После проверки\лечения жесткий диск необходимо вернуть на место.

Данный способ не дает абсолютного положительного результата. Ваш антивирус может не знать данную модификацию вируса, тогда существует риск заражения "чистой машины" (если будете запускать программы и файлы с подключенного жесткого диска). В этом случае необходимо отправить зараженный файл вендору* и детект будет добавлен в ближайшее время. Полностью отказаться от этого метода заставит наличие гарантии на один из компьютеров или отсутствие знаний как снимать жесткий диск. В этом случае необходимо обратится в ближайший сервисный центр (при наличии гарантии в гарантийный центр обслуживания).

P.S. При лечении файлового вируса вторым методом. т.е. посредством подключения жёсткого диска к чистой машине следует быть очень внимательным и аккуратным, т.к. можно заразить чистую машину. Если вы не сомневаетесь в своих возможностях лучше не пробывать.

Ссылки, по которым можно отправить файлы на анализ

Этот адрес электронной почты защищён от спам-ботов. У вас должен быть включен JavaScript для просмотра.

Drweb

Добавлено через 31 секунду

Еще одна довольно эффективная методика: это использование LiveCD , собранного специально для очистки компьютера от вредоносных программ, которых обычными средствами проблематично уничтожить.

1 . В нашем случае (заражении файловым вирусом ) необходимо использовать Dr.Web LiveCD , позволяет восстановить работоспособность системы, пораженной действиями вредоносных программ. Эта сборка LiveCD не только очистит компьютер от инфицированных и подозрительных файлов, но и попытается вылечить зараженные объекты.

В состав сборки Dr.Web LiveCD

входят следующие приложения:

1. Сканер Dr.Web® для Linux

;

2. Браузер Firefox

;

3. Файловый менеджер Midnight Commander

;

4. Терминал для работы с командной строкой непосредственно перед из-под графической оболочки;

5. Текстовый редактор Leafpad

.

Более подробная информация находится в документации

.

2 . Если нет возможности воспользоваться DVD/CD приводом, то пригодиться Dr.Web® LiveUSB - это утилита, позволяющая создать загрузочную флэш-карту с переносной операционной системой на базе Linux и встроенным программным обеспечением, предназначенным для проверки излечения компьютера (антивирусное решение Dr.Web LiveUSB), работы с файловой системой, просмотра и редактирования текстовых файлов, просмотра веб-страниц и ведения электронной переписки. С помощью загрузочной флэш-карты можно восстановить систему в тех случаях, когда вследствие вирусной активности не представляется возможным произвести загрузку компьютера с жесткого диска обычным способом.

Dr.Web® LiveUSB поставляется в виде исполняемого файла drwebliveusb.exe .

3 . А так-же можно воспользоваться Avira AntiVir Rescue System которая является linux приложением, позволяющим получить доступ к компьютеру, который не удается загрузить. Это позволяет:

- восстановить поврежденную систему,

- спасти данные,

- выполнить проверку системы на наличие вирусов.

Не забывайте, что установочный файл (rescuecd.exe примерно 60 mb ) необходимо скачивать и запускать на заведомо здоровом компьютере.

4

. Или же можно воспользоваться Kaspersky Rescue Disk 10 который формируется на базе на базе ядра операционной системы Linux и представляет собой файл.iso, который включает:

системные и конфигурационные файлы Linux;

- набор утилит для диагностики операционной системы;

- набор вспомогательных утилит (файловый менеджер и др.);

- файлы Kaspersky Rescue Disk;

- файлы, содержащие антивирусные базы.

5 . Еще одним вариантом лечения будет Live CD Vba32 Rescue который содержит:

- Консольный сканер для *UNIX (VBA32.L)

- Файловый менеджер MidnightCommander

- Сканирование ПК на наличие вредоносных объектов;

- Создание отчетов сканирования системы для последующего обращения в службу тех. поддержки;

- Выполнение основных операций с файлами, находящимися на компьютере пользователя (переименование, копирование, перемещение и т.д.);

Удачного лечения.

Пользуясь советами "Как очистить зараженный компьютер", данными в этой статье, вы сможете удалить любой тип вредоносного ПО с вашего компьютера и вернуть его в рабочее состояние

1. Убедитесь, что компьютер действительно заражён

Прежде чем пытаться убрать какое-либо заражение с Вашего компьютера, нужно удостовериться, что компьютер в самом деле заражен. Чтобы сделать это, пожалуйста, обратитесь к рекомендациям, которые я даю в статье " ". Если в результате этого действительно будет видно, что ваш компьютер заражен, тогда продолжайте выполнять шаги следующего раздела. Следите за тем, чтобы вы выполняли их в должной последовательности.

2. Как очистить ваш компьютер и убедиться, что он действительно чист

Пожалуйста отметьте, что опытные пользователи здесь просто могут перейти к последней части о том, и очистить компьютер соответствующим образом. Это наиболее действенный подход, но он также один из самых трудоемких. Впрочем, при необходимости вы можете перейти сразу к тому разделу и затем снова вернуться обратно к началу, если заражение не было удалено полностью.

2.1 Очищение компьютера с помощью CCE и TDSSKiller

Загрузите Comodo Cleaning Essentials (CCE) вот с этой страницы . Убедитесь, что выбрали подходящую версию для своей операционной системы. Если вы не уверены, под управлением какой операционной системы работает ваш компьютер - 32-битной или 64-битной, - см. . Также, загрузите Kaspersky TDSSKiller вот с этой страницы . Если ни одну из этих программ вам не удастся скачать, или если не будет работать ваше интернет-соединение, вам нужно будет сделать это с помощью другого компьютера и перенести на зараженный, используя флеш-накопитель. Удостоверьтесь, что на флешке не было никаких других файлов. Будьте осторожны с флеш-устройством, поскольку вредоносное ПО может заразить его, когда вы его вставляете в компьютер. Следовательно, не подключайте его ни к каким другим компьютерам после переноса этих программ. Кроме того, я хотел бы заметить, что обе программы портативны. Это означает, что как только вы закончите их использовать, вам не придется их деинсталлировать. Просто удалите их папки, и они будут удалены.

После того, как вы скачали CCE, распакуйте файл, откройте папку и дважды щелкните файл с именем "CCE". Откроется основное окно программы Comodo Cleaning Essentials. Если открытие не произошло, нажмите клавишу Shift и, удерживая ее, дважды щелкните файл с именем "CCE". После того, как CCE успешно откроется, вы можете отпустить клавишу Shift. Однако, не отпускайте ее, пока программа полностью не загрузится в память. Если вы отпустите ее хотя бы во время запроса UAC, она не сможет корректно открыться даже форсированным методом. Удержание Shift поможет ей открыться даже на сильно зараженных компьютерах. Она делает это, подавляя многие ненужные процессы, которые могли помешать ее запуску. Если это все же не поможет ее запустить, тогда загрузите и запустите программу под названием RKill. Ее можно скачать вот с этой страницы . Эта программа остановит известные вредоносные процессы. Таким образом, после ее запуска CCE должна превосходно запуститься.

Как только она будет запущена, в CCE проведите "Разумное" сканирование (Smart Scan) и поместите в карантин все, что она обнаружит. Эта программа также просматривает системные изменения, которые могли быть произведены вредоносным ПО. Они будут показаны в результатах. Я бы посоветовал разрешить программе исправить и это тоже. Перезапустите компьютер, когда будет выведен запрос. После перезапуска компьютера запустите Kaspersky TDSSKiller, выполните сканирование и изолируйте в карантине то, что будет найдено.

Кроме того, если Ваше интернет-соединение ранее не работало, проверьте, работает ли оно теперь. Действующее соединение с интернетом потребуется для дальнейших шагов этого раздела.

Как только сканирование CCE завершится и вы убедитесь, что Ваше интернет-соединение работает, снова откройте CCE. Стоит надеяться, что на этот раз она откроется, но если нет, тогда откройте ее, удерживая клавишу Shift. Затем из меню "Инструменты" ("Tools") в CCE откройте KillSwitch. В KillSwitch в меню "Вид" ("View") выберите опцию "Скрыть безопасные процессы" ("Hide Safe Processes"). Затем щелкните правой кнопкой на всех процессах, которые отмечены как подозрительные или опасные, и выберите опцию их удаления. Вы должны также щелкнуть правой кнопкой на любых неизвестных процессах, которые остались, и выбрать опцию "Завершить процесс" ("Kill Process"). Не удаляйте процессы, отмеченные как FLS.Unknown. Далее, в CCE из меню инструментов запустите Autorun Analyzer и выберите опцию "Скрыть безопасные элементы" ("Hide Safe Entries") в меню "Вид" ("View"). Затем отключите любые элементы, принадлежащие файлам, которые отмечены как подозрительные или опасные. Вы можете сделать это, сняв флажки рядом с элементами. Вы должны также отключить все элементы, отмеченные как FLS.Unknown, но которые по-вашему, скорее всего, принадлежат вредоносным программам. Не удаляйте никаких элементов.

Теперь перезапустите компьютер. После перезагрузки снова проверьте свой компьютер, используя совет, который я даю в статье " ". Если все хорошо, тогда вы можете перейти к разделу " ". Помните, что отключенные записи реестра не опасны. Кроме того, отметьте, что даже если Ваш компьютер оказался чистым от активных заражений, на нем все еще могут быть части вредоносного ПО. Они не опасны, но не удивляйтесь, если сканирование в другой программе все же обнаружит вредоносное ПО на Вашем компьютере. Это бездействующие остатки того, что вы только что удалили. Если вас не устраивает наличие этих остатков на вашем компьютере, то вы можете удалить подавляющее их большинство путем сканирования в программах, упомянутых в следующем разделе.

Однако, если Ваш компьютер еще не очищен от активных инфекций, но по крайней мере одна из программ смогла запуститься, пройдите еще раз этапы, описанные в этом разделе, и посмотрите, позволит ли это удалить заражения. Но, если ни одна из программ так и не смогла запуститься, пожалуйста, переходите к следующему разделу. Кроме того, даже если повторное выполнение инструкций в этом разделе недостаточно, чтобы очистить Ваш компьютер, вам нужно перейти к следующему разделу.

2.2 Если компьютер все еще не очищен, просканируйте, используя HitmanPro, Malwarebytes и Emsisoft Anti-Malware

Если вышеупомянутые шаги не помогли полностью устранить заражение, то вам нужно загрузить HitmanPro вот с этой страницы . Установите программу и запустите "Default Scan" ("Сканирование по умолчанию"). Если она не установится, перейдите к следующему абзацу и установите Malwarebytes. Когда во время установки HitmanPro будет выведен соответствующий запрос, я рекомендую вам выбрать опцию выполнения только одноразовой проверки компьютера. Это должно подойти большинству пользователей. Также, если вредоносное ПО препятствует ее корректному запуску, тогда откройте программу, удерживая клавишу CTRL, пока она не загрузится в память. Перемещайте в карантин любое заражение, которое она найдет. Имейте в виду, что эта программа будет в состоянии удалять инфекции лишь в течение 30 дней после установки. Во время удаления Вас попросят активировать испытательную лицензию.

Как только HitmanPro удалил все обнаруженное заражение, или если Hitman Pro не смог инсталлироваться, вам нужно загрузить бесплатную версию Malwarebytes вот с этой страницы . Обратите внимание, что у нее есть технология хамелеона, которая должна помочь ей инсталлироваться даже на сильно зараженных компьютерах. Я вам советую, чтобы во время инсталляции вы сняли флажок "Включить бесплатный тестовый период Malwarebytes Anti-Malware Pro" ("Enable free trial of Malwarebytes Anti-Malware Pro"). Удостоверьтесь, что программа полностью обновлена и затем запустите быстрое сканирование. Изолируйте в карантине всю заразу, которую она находит. Если какая-либо программа попросит перезагрузить Ваш компьютер, обязательно перезагрузите его.

Затем загрузите Emsisoft Emergency Kit вот с этой страницы . Как только закончится ее загрузка, извлеките содержимое zip-файла. Затем дважды щелкните файл с именем "start" и откройте "Emergency Kit Scanner". Когда будет запрос, позвольте программе обновить базу данных. Как только она обновится, вернитесь в меню "Безопасность". Затем перейдите к "Проверка" и выберите "Быстрая", затем нажмите "Проверить". Как только завершится сканирование, поместите в карантин все обнаруженные элементы. Перезапускайте компьютер каждый раз, когда это требуется.

После сканирования вашего компьютера в этих программах вы должны перезагрузить его. Затем еще раз проверьте ваш компьютер, используя советы, которые я даю в статье " ". Если все хорошо тогда, вы можете перейти к разделу " ". Помните, что отключенные записи реестра не опасны. Однако, если Ваш компьютер все еще не очищен, тогда еще раз пройдите шаги, описанные в этом разделе и посмотрите, поможет ли это удалить инфекции. Если программы в разделе 2.1 ранее не были в состоянии корректно работать, то вы должны вернуться и попробовать запустить их снова. Если ни одна из вышеупомянутых программ не смогла запуститься, загрузитесь в Безопасном режиме с поддержкой сети и попытайтесь выполнить сканирование оттуда. Однако, если они смогли правильно запуститься, и угрозы все еще остаются даже после повторного следования совету в этом разделе, то вы можете перейти к следующему разделу.

2.3 Если необходимо, попробуйте эти не столь быстрые методы

Если вышеупомянутые меры не помогли полностью удалить заражение, тогда в вашей машине, вероятно, проживает некоторая весьма неотзывчивая вредоносная программа. Таким образом, методы, обсуждаемые в этом разделе, намного более мощны, но потребуют больше времени. Первая вещь, которую я советую сделать, состоит в том, чтобы просканировать Ваш компьютер в еще одном противоруткитовом сканере, который называется GMER. Его можно загрузить вот с этой страницы . Удалите все, что будет затенено красным. Обязательно нажмите кнопку Scan сразу после того, как программа закончит свой быстрый анализ системы. Кроме того, если у вас запущена 32-битная операционная система, вы должны загрузить программу для поиска и удаления руткита ZeroAccess. Информацию об этом рутките и ссылку к программе для его удаления из 32-битных систем можно найти вот на . Средство AntiZeroAccess можно загрузить по ссылке во втором абзаце.

После сканирования в вышеупомянутых программах следующим вы должны открыть CCE, перейти в настройки и выбрать опцию "Scan for suspicious MBR modification" ("Искать подозрительные изменения в MBR"). Затем нажмите "OK". Теперь в CCE выполните полное сканирование. Делайте перезагрузку, когда требуется, и помещайте в карантин все, что будет найдено. Обратите внимание, что эта опция может быть относительно опасной, поскольку она может выявить проблемы там, где их нет. Используйте ее с осторожностью и удостоверьтесь, что резервная копия всего важного уже сделана. Обратите внимание, что в редких случаях сканирование с помощью этих опций может сделать систему незагружаемой. Такое редко бывает, но даже если это произойдет, это поправимо. Если после выполнения этого сканирования ваш компьютер перестал запускаться, воспользуйтесь установочным диском Windows для восстановоления системы. Это должно помочь, чтобы ваш компьютер снова стал запускаться.

Как только CCE полностью закончит, снова откройте CCE при удерживании клавиши SHIFT. Это действие завершит большинство ненужных процессов, которые могут помешать вам сканировать. Затем откройте KillSwitch, перейдите в меню "Вид" ("View") и выберите "Скрыть безопасные процессы" ("Hide Safe Processes"). Теперь, еще раз удалите все опасные процессы. Затем, вы должны также щелкнуть правой кнопкой по всем неизвестным процессам, которые остались, и выбрать "Завершить процесс" ("Kill Process"). Не удаляйте их. вы должны следовать совету в этом абзаце каждый раз, когда вы перезапускаете ваш компьютер, чтобы иметь уверенность, что следующие сканирования будут максимально эффективны.

После завершения всех процессов, которые не были расценены как надежные, вы должны открыть программу HitmanPro при удерживании клавиши CTRL. Затем выполните сканирование по умолчанию ("Default Scan") и поместите в карантин все, что она найдет. Затем выполните полное сканирование в Malwarebytes и в Emsisoft Emergency Kit. Изолируйте в карантине то, что они найдут. После этого загрузите бесплатную версию SUPERAntiSpyware вот с этой страницы . Во время установки будьте очень осторожны, поскольку вместе с инсталлятором поставляются и другие программы. На первой странице убедитесь, что убрали флажки с обеих опций относительно установки Google Chrome. Теперь выберите опцию "Custom Install" ("Выборочная установка"). Во время выборочной установки Вы должны будете еще раз убрать два флажка с опции добавления Google Chrome.

Не считая этого, программа прекрасно установится. Когда появится предложение начать бесплатный испытательный период, я советую отказаться. Как только программа полностью загрузится, выберите опцию выполнения полного сканирования (Complete Scan) и нажмите кнопку "Scan your Computer..." ("Сканировать ваш компьютер..."). Затем нажмите кнопку "Start Complete Scan>" ("Начать полное сканирование>"). Удаляйте все обнаруживаемые файлы и перезапускайте компьютер, когда требуется.

После выполнения этих шагов вы должны перезагрузить компьютер. Затем еще раз проверьте его, используя совет, который я даю в статье " ". Если все хорошо, тогда вы можете перейти к разделу " ". Помните, что отключенные записи реестра - это не опасно. Однако, если Ваш компьютер все еще не очищен, тогда выполните шаги, описанные в этом разделе еще раз, и смотрите, поможет ли это в устранении заражения. Если нет, то вам нужно переходить к следующему разделу.

2.4 Если необходимо, сделайте загрузочный диск

Если вышеупомянутые методы не помогли полностью устранить заражение, или если вы не можете даже загрузить компьютер, то для того, чтобы очистить ваш компьютер вам может понадобиться загрузочный CD (или флешка), который еще называют загрузочным диском. Я знаю, что все это может показаться сложным делом, но это, в действительности, не так уж плохо. Просто не забудьте, что создать этот диск нужно на компьютере, который не заражен. Иначе файлы могут быть испорчены или даже заражены.

Поскольку это диск загрузочный, никакое вредоносное ПО не может укрыться от него, вывести его из строя или вмешаться в его работу каким-либо образом. Следовательно, сканирование в разных программах таким способом должно позволить очистить почти любую машину, неважно, насколько она может быть заражена. Единственное исключение здесь, это если на машине были заражены сами системные файлы. Если это так, то удаление заражения может причинить вред системе. Главным образом именно по этой причине вы зарезервировали все важные документы перед тем, как начать процесс очистки. Тем не менее, иногда можно обойти это, следуя совету, который я даю ниже.

Чтобы сделать это, вы должны загрузить . Это превосходная программа, которая позволит вам создать единый загрузочный диск с несколькими антивирусными программами. Она также имеет много других полезных функций, которые я не буду обсуждать в этой статье. Несколько очень полезных учебников для SARDU можно найти вот на этой странице . Будьте очень осторожны относительно дополнительных предложений, теперь включенных в инсталлятор. К сожалению, эта программа теперь пытается надувать людей в целях установки дополнительных программ, которые в основном не нужны.

После ее загрузки распакуйте содержимое и откройте папку SARDU. Затем запустите исполняемый файл, который соответствует вашей операционной системе, - либо sardu, либо sardu_x64. На вкладке Antivirus щелкните те антивирусные приложения, которые вы хотели бы записать на создаваемый вами диск. Вы можете добавлять так много или так мало, как посчитаете нужным. Я рекомендую, чтобы вы просканировали свой компьютер, по крайней мере, в программах Dr.Web LiveCD , Avira Rescue System и Kaspersky Rescue Disk . Одна из приятных вещей в Dr.Web - то, что в нем иногда есть возможность заменить зараженный файл чистой его версией, вместо того, чтобы его просто удалять. Это поможет Вам очистить некоторые компьютеры, не нанося вред системе. Таким образом я очень рекомендую включить Dr.Web в ваш загрузочный диск.

Щелканье по названиям различных антивирусных приложений часто будет направлять Вас на страницу, с которой можно будет скачать ISO-образ с соответствующим антивирусом. Иногда вместо этого вам будет предоставлена опция его загрузки непосредственно через SARDU, которую можно найти на вкладке Downloader. Если есть выбор, всегда выбирайте опцию загрузки ISO. Кроме того, после загрузки файла ISO вам может понадобиться переместить его в папку ISO, находящуюся в основной папке SARDU. Как только вы переместили ISO-образы всех нужных вам антивирусных продуктов в папку ISO, все готово к созданию аварийного загрузочного диска. Чтобы сделать его, перейдите на вкладку Antivirus и проверьте, что у всех выбранных вами антивирусов проставлены флажки. Теперь нажмите кнопку создания либо USB-устройства, либо диска. Любой из этих вариантов будет приемлем. Он зависит лишь от того, как вы хотите запускать аварийный диск - с USB или с CD.

После создания аварийного диска, вероятно, вам нужно будет изменить последовательность начальной загрузки в настройках вашего BIOS, чтобы гарантировать, что, когда вы вставите загрузочный CD или загрузочное флеш-устройство, компьютер загрузит его, а не операционную систему, как обычно. Для наших целей вы должны изменить порядок таким образом, чтобы на первом месте был пункт "CD/DVD Rom drive", если вы хотите загрузиться с CD или DVD, либо "Removable Devices" ("Сменные Устройства"), если вы хотите загрузиться с флеш-накопителя. Как только это сделано, загрузите компьютер с аварийного диска.

После загрузки с диска вы можете выбрать, с помощью какого антивируса вы хотели бы начать проверку своего компьютера. Как я упомянул ранее, я бы рекомендовал начать с Dr.Web. Когда эта программа закончит, и вы восстановите или удалите все, что она найдет, вам нужно будет выключить компьютер. Затем обязательно снова загрузитесь с диска и потом продолжайте сканировать в других антивирусах. Продолжайте этот процесс, пока вы не просканируете свой компьютер во всех антивирусных программах, которые вы записали на загрузочный диск.

После очистки компьютера в программах, которые вы записывали на диск, теперь вам нужно попробовать снова запустить Windows. Если компьютер в состоянии запуститься из-под Windows, тогда проверьте его, используя указания, которые я даю в статье " ". Если все хорошо, то вы можете перейти к разделу " ". Помните, что отключенные записи реестра не могут подвергнуть риску.

Если Ваш компьютер еще не очищен, но вы можете загрузиться из-под Windows, то я советовал бы попробовать очистить его, находясь в Windows, начав с данной статьи и следуя предложенным методам. Однако, если Ваш компьютер все еще не может загрузить Windows, то снова попробуйте привести его в порядок, используя установочный диск Windows. Это должно помочь в том, чтобы ваш компьютер снова начал запускаться. Если даже это не помогает его сделать загружаемым, тогда попробуйте добавить в аварийный загрузочный диск больше антивирусов и потом заново просканируйте компьютер. Если выполнение этого все еще не помогает, то прочтите .

3. Что делать, если вышеупомянутые методы не помогли очистить ваш компьютер

Если вы выполнили все вышеупомянутые указания и все еще не смогли очистить свой компьютер, но вы убеждены, что проблемы вызваны именно вредоносным ПО, мы будем очень признательны, если вы оставите комментарий и объясните, что вы пытались сделать, чтобы очистить компьютер, и какие остались признаки, которые заставляют думать, что компьютер все еще не очищен. Это очень важно в целях улучшения этой статьи. На самом деле надеемся, что никто никогда не дойдет до этого раздела. Эта статья предназначена для того, чтобы дать вам возможность полностью очистить зараженный компьютер.

Вы можете также обратиться за советом на специализированный форум, посвященный удалению вредоносного ПО. Очень полезный форум, который является нашим партнером - . Однако, если даже после обращения за помощью на форум по удалению вредоносного ПО ваш компьютер все еще не освободился от вредных программ, может потребоваться отформатировать ваш компьютер и запустить его так. Это означает, что вы потеряете все, что не скопировали заблаговременно. Если вы это делаете, обязательно произведите полное форматирование своего компьютера, прежде чем переустанавливать Windows. Это позволит уничтожить вредоносное ПО почти любого вида. Как только Windows будет переустановлена, выполните шаги, описанные в .

4. Что делать после того, как все вредоносное ПО окончательно определено для удаления

Убедившись в том, что ваш компьютер очищен, теперь вы можете попробовать восстановить что-либо утраченное. Вы можете воспользоваться утилитой Windows Repair (All In One) - инструмент все-в-одном, который позволяет исправить большое количество известных проблем Windows, включая ошибки реестра, права доступа файлов, Internet Explorer, обновления Windows, брандмауэр Windows. Если после выполнения всех процедур ваш компьютер работает нормально, то вы можете также открыть Comodo Autorun Analyzer и выбрать опцию удаления тех элементов реестра, которые вы ранее лишь отключили. Таким образом, их вообще больше не будет на вашем компьютере.

Как только вы благополучно убрали все заражения со своего компьютера и устранили остатки разрушительных последствий, вы должны предпринять шаги, чтобы гарантировать, что такое не произойдет снова. По этой причине я написал руководство "Как сохранять защищенность в онлайне" (скоро будет опубликована на нашем сайте). Пожалуйста, прочитайте его потом и реализуйте те методы, которые по-вашему лучше всего соответствуют вашим нуждам.

После обеспечения безопасности вашего компьютера вы теперь можете восстановить какие-либо из файлов, потерянных во время процесса очищения, которые были ранее сохранены в резервной копии. Надеюсь, что этот шаг не придется выполнять. Также, прежде чем восстанавливать их, удостоверьтесь, что ваш компьютер очень хорошо защищен. Если вы не защитите компьютер в достаточной мере, то вы можете случайно заразить его, и тогда снова придется на нем вычищать заражение. Кроме того, если вы использовали USB-устройство для перемещения каких-либо файлов на зараженный компьютер, вы можете теперь вставить его обратно в компьютер и убедиться, что на нем нет вредоносного ПО. Я рекомендую сделать это путем удаления всех оставшихся на нем файлов.

Нашли опечатку? Выделите и нажмите Ctrl + Enter

Вход

Вход